Wykorzystując niezwykle prostą sztuczkę, złodzieje obserwują, jak właściciele iPhone’ów stukają w swoje kody dostępu, a następnie kradną telefony swoich ofiar — i ich cyfrowe życie.

Złodzieje wykorzystują prostą lukę w oprogramowaniu ponad miliarda iPhone’ów działających na całym świecie. Koncentruje się na kodzie dostępu, krótkim ciągu cyfr, który zapewnia dostęp do urządzenia; i hasła, zazwyczaj dłuższe kombinacje alfanumeryczne, które służą jako dane logowania do różnych kont.

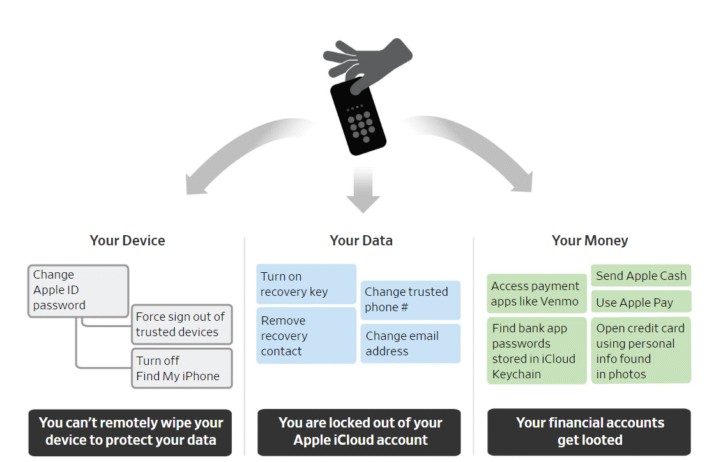

Mając tylko iPhone’a i jego hasło, intruz może w ciągu kilku sekund zmienić hasło powiązane z Apple ID właściciela iPhone’a. Blokuje to ofierze dostęp do konta, w tym wszystkiego, co jest przechowywane w iCloud. Złodziej może również często rabować aplikacje finansowe telefonu ofiary, ponieważ hasło może odblokować dostęp do wszystkich jegozapisanych haseł.

„Kiedy już dotrzesz do telefonu, jest to jak skrzynia ze skarbami” – powiedział Alex Argiro, który przed przejściem na emeryturę zeszłej jesieni jako detektyw nowojorskiej policji badał głośną szajkę złodziei.

Powiedział, że w ciągu ostatnich dwóch lat w mieście doszło do setek tego rodzaju przestępstw. „To rośnie” – powiedział. „To takie oportunistyczne przestępstwo. Każdy ma aplikacje finansowe”.

Firma Apple Inc. reklamuje się jako lider w dziedzinie cyfrowej prywatności i bezpieczeństwa, sprzedając ściśle zintegrowany sprzęt, oprogramowanie i usługi sieciowe iCloud jako najlepszą ochronę danych swoich klientów. „Badacze bezpieczeństwa zgadzają się, że iPhone jest najbezpieczniejszym urządzeniem mobilnym dla konsumentów i każdego dnia niestrudzenie pracujemy, aby chronić wszystkich naszych użytkowników przed nowymi i pojawiającymi się zagrożeniami” – powiedziała rzeczniczka Apple.

„Współczujemy użytkownikom, którzy mieli takie doświadczenia i bardzo poważnie traktujemy wszystkie ataki na naszych użytkowników, bez względu na to, jak rzadkie” – powiedziała, dodając, że firma uważa, że te przestępstwa są rzadkie, ponieważ wymagają kradzieży urządzenia i hasła . „Będziemy nadal ulepszać zabezpieczenia, aby zapewnić bezpieczeństwo kont użytkowników”.

Analiza niedawnej fali kradzieży ujawnia możliwą lukę w zbroi Apple. Systemy obronne firmy są zaprojektowane z myślą o typowych scenariuszach ataków — haker w Internecie próbuje użyć danych logowania danej osoby lub złodziej na ulicy, który chce wyrwać iPhone’a w celu szybkiej sprzedaży.

Niekoniecznie uwzględniają scenę nocnego życia barowego pełnej młodych ludzi, gdzie drapieżniki zaprzyjaźniają się ze swoimi ofiarami i manipulują nimi, by ujawniły swoje hasła. Gdy złodzieje będą w posiadaniu zarówno kodu dostępu, jak i telefonu, mogą wykorzystać funkcję, którą Apple celowo zaprojektował jako wygodę: umożliwiając zapominalskim klientom użycie ich kodu dostępu do zresetowania hasła do konta Apple.

„To była tylko kwestia czasu, zanim atakujący użyje zerkania przez ramię lub inżynierii społecznej” – powiedział Adam Aviv, profesor informatyki na Uniwersytecie George’a Washingtona. Dodał, że poleganie na telefonie jako zaufanym urządzeniu zawodzi w takich przypadkach.

Wszystkie ofiary, z którymi rozmawiał The Wall Street Journal, powiedziały, że ich iPhone’y zostały skradzione, gdy spędzali noc na spotkaniach towarzyskich. Niektórzy mówili, że telefony wyrwał im ktoś z rąk, kogo dopiero co poznali. Inni twierdzili, że byli fizycznie zatakowani i zastraszani, aby oddać telefony i kody dostępu. Kilku powiedziało, że byli pod wpływem narkotyków. Obudzili się następnego ranka, nie mając telefonów, nie pamiętając poprzedniej nocy.

We wszystkich przypadkach właściciele iPhone’ów zostali zablokowani na swoich kontach Apple. Następnie odkryli tysiące dolarów kradzieży finansowych, w tym pewną kombinację opłat Apple Pay, osuszonych kont bankowych powiązanych z aplikacjami telefonicznymi oraz pieniędzy pobranych przez Venmo firmy PayPal Holdings Inc. i innych aplikacji do transferu pieniędzy.

Podobna luka występuje w mobilnym systemie operacyjnym Google Android. Jednak według funkcjonariuszy organów ścigania wyższa wartość odsprzedaży iPhone’ów sprawia, że są one znacznie częstszym celem. „Nasze zasady logowania i odzyskiwania konta starają się znaleźć równowagę między umożliwieniem legalnym użytkownikom zachowania dostępu do ich kont w rzeczywistych scenariuszach a powstrzymaniem złych aktorów” – powiedział rzecznik Google.

![]()